2022年度 第2回県連災害対策協議会を開催しました

Zoomのようす

2022年度第2回県連災害対策協議会を、2023年2月7日(火)Zoomを利用したオンラインで開催しました。

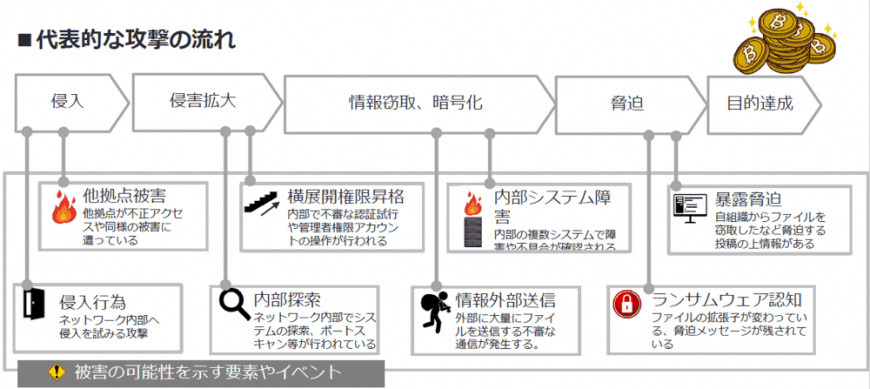

今回は日本生協連 事業企画・デジタル推進本部久保田 哲治氏・本池 正人氏を講師に迎え、「サイバー攻撃について」「日本生協連の運営事例」「病院のサイバー攻撃事例」について学びました。

テーマがサイバー攻撃であることから、会議には、県連災害対策協議会メンバー以外の方も参加も可とし、5会員生協、県連事務局から10名が参加しました。専門用語もありましたが、わかりやすく説明いただきました。

今回は日本生協連 事業企画・デジタル推進本部久保田 哲治氏・本池 正人氏を講師に迎え、「サイバー攻撃について」「日本生協連の運営事例」「病院のサイバー攻撃事例」について学びました。

テーマがサイバー攻撃であることから、会議には、県連災害対策協議会メンバー以外の方も参加も可とし、5会員生協、県連事務局から10名が参加しました。専門用語もありましたが、わかりやすく説明いただきました。

【日本生協連の運営事例】

日本生協連では、不審メール受信時の運用ルールを作成し、標的型攻撃メール訓練の実施を行っています。2016年の訓練開始当初は、開封率17.0%でしたが、2022年は1.6%まで下がっています。※訓練は事前告知なく実施しています。

また、情報セキュリティクライシスマニュアルを作成・整備し、情報セキュリティクライシス対応訓練を行っています。

【事例報告】

徳島県の病院がサイバー攻撃された事例について説明がありました。この病院では、ランサムウェア感染の確認後は、ネットワークの遮断や端末の停止などを行い、一時、救急や新規患者の受け入れを中止し、手術も可能な限り延期にするなど、病院としての機能は事実上、停止する状態に陥りました。復旧には2か月を要しました。

事例から学ぶこと

直接の原因から行うべきだった対策

・外部からの侵入経路となる VPN 機器の脆弱性対応とアクセス制御、認証情報の強化

・ユーザーアカウントのパスワードポリシーの強化(複雑なパスワード、アカウントロック)

・管理者アカウント( Administrator )の脆弱な認証の改善 ユーザーアカウントと同様の問題。

・システムのサーバーのソフトウェア脆弱性管理

・サーバーへのアクセス制御の実施

セキュリティー対策について

・経営者として事業継続リスクの再認識と必要な人的リソース、予算の確保

・システム構成図の最新化とセキュリティー機器の設定、脆弱性確認(業務優先で無効にしていないか)

・サイバー攻撃を想定した BCP の再確認(役割、訓練など)

・システム開発時の RFP にセキュリティー対策の記載

→脆弱性への対応といったセキュリティー面の運用を委託すると明記する。

・セキュリティーのリスクを指摘できる信頼のおけるベンダーの選択。セキュリティーにおいては開発時、稼働後の脆弱性管理が重要。 契約時には互いの責任範囲を明確に盛り込む

・自前でセキュリティー監視ができない場合は、外部サービスを活用する。

【講演後の質問】

・スマホの安全性についてはパソコン程危険ではないが、全く安全とは言えない。業務用の場合はWeb接続制限やアプリ制限を行うとよい。

・狙われやすい企業等については特になく、まんべんなく手当たり次第にメールを送付するため、小さい組織だから安全とは限らない。